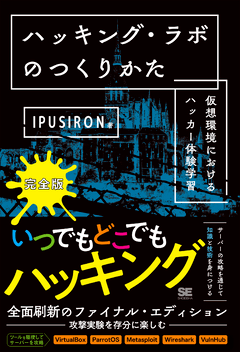

CodeZineを運営する翔泳社より、2月20日(火)に書籍『ハッキング・ラボのつくりかた 完全版 仮想環境におけるハッカー体験学習』が発売となりました。

本書は2018年に発売された『ハッキング・ラボのつくりかた』を全面刷新し、1,200ページの厚さで読者にハッキング体験をもたらす1冊です。

ハッキングの実験室として安全な仮想環境を構築し、サーバーへの攻撃を体験。サーバー侵入の様々な手口や管理者権限を奪う方法などを学ぶことで、ハッキングの技術、WindowsやLinuxへの攻撃手法に加え、セキュリティやネットワークの知識も身につきます。

コンピューターを扱う人なら誰でも一度は「ハッキングをしてみたい」「ハッカーになってみたい」と思ったことがあるのではないでしょうか。実際にはできなくても、仮想環境ならやりたい放題でハッキングができますので、ぜひこの機会に試してみてください。

目次

第1部 基礎編

第1章 ハッキング・ラボでできること

1-1 ハッキング・ラボとは

1-2 本書を読むにあたって

1-3 前作『ハッキング・ラボのつくりかた』との違い

1-4 なぜハッキング・ラボを作るのか

1-5 本書のコンセプトと心構え

1-6 本書におけるハッキング・ラボ

第2章 仮想環境によるハッキング・ラボの構築

2-1 ハッキングを学ぶ方法はいろいろ

2-2 仮想化とは

2-3 ハッキング・ラボでVirtualBoxを採用する理由

2-4 VirtualBoxのインストール

2-5 VirtualBoxの基本設定

2-6 攻撃用OSとしてのKali LinuxとParrotOS

2-7 VirtualBoxにParrotOSをインストールする

2-8 初めてのParrotOS

2-9 ParrotOSのネットワーク設定

第3章 ParrotOSで遊ぼう

3-1 ParrotOS内を探検する

3-2 moreコマンドとlessコマンド

3-3 ファイルの探し方

3-4 manを活用する

3-5 ファイル操作とパーミッション

3-6 テキスト編集をマスターする

3-7 ParrotOSにおけるインストールテクニック

3-8 プロセスを理解する

3-9 シェル変数と環境変数

3-10 ビルドインコマンド

第4章 仮想マシンで習得するサーバー侵入

4-1 実験のコンセプト

4-2 VulnHubについて

4-3 第2部におけるハッキング・ラボの構成

4-4 サーバー侵入の基本的な流れ

4-5 座学と実習

第2部 実験編

EXPERIMENT #01 Potatoのハッキング

EXPERIMENT #02 DC-1のハッキング

EXPERIMENT #03 DC-2のハッキング

EXPERIMENT #04 Nappingのハッキング

EXPERIMENT #05 Victimのハッキング

EXPERIMENT #06 Pwnlabのハッキング

EXPERIMENT #07 EvilBoxのハッキング

EXPERIMENT #08 Ravenのハッキング

EXPERIMENT #09 VulnOSv2のハッキング

EXPERIMENT #10 NullByteのハッキング

EXPERIMENT #11 Mr-Robotのハッキング

EXPERIMENT #12 Toppoのハッキング

EXPERIMENT #13 Jangowのハッキング

EXPERIMENT #14 Deathnoteのハッキング

EXPERIMENT #15 Empire: LupinOneのハッキング

EXPERIMENT #16 Metasploitable3のハッキング

この記事は参考になりましたか?

- この記事の著者

-

【AD】本記事の内容は記事掲載開始時点のものです 企画・制作 株式会社翔泳社