なぜ開発者にこそ“攻撃者の思考”が必要なのか?

本セッションに登壇した野溝のみぞう氏は、もともとはエンジニアではなく、デザイナー、プリセールス、サービスマネージャー、カスタマーサクセスなど、顧客に近い仕事を幅広く手掛けてきた。

そんな氏がセキュリティの世界に本格的に足を踏み入れたのは、所属していた企業が情報漏洩事件の被害を受けたことがきっかけだった。被害を経験したことで、「セキュリティに正面から向き合うべきだ」と転身を決意したのだ。

躍進は目覚ましく、2024年には『7日間でハッキングをはじめる本』を上梓。同書は「ITエンジニア本大賞2025」で大賞と審査員特別賞の二冠を受賞するなど、開発者からも大きな反響を呼んだ。

今回のセッションでは、そんな野溝氏が“攻撃者の視点”に立って、セキュリティの本質を読み解いていく。前半では攻撃者の思考プロセスを解説し、後半では仮想環境を用いた模擬ハッキングの実演を交えて、攻撃の流れを臨場感たっぷりに紹介するという構成だ。

「セキュリティは守りや非機能要件と見なされ、開発者の関心から外れがちだ。でも本当は、自分が関わるプロダクトが狙われたとしたらどうなるか、という視点を持つことがすごく重要になる」(野溝氏)

セキュリティとは「完成させるもの」ではなく、「問い続けるもの」──その視座を持ち帰ってもらうことが、本セッションのねらいだ。

狙われるのはどこ?セキュリティの穴は意外な場所に

ニュースなどで「サイバー攻撃が増えている」と耳にしても、開発現場に身を置くエンジニアがその実感を持つ機会は少ないかもしれない。しかし、野溝氏はサイバー攻撃の脅威は「確実に高まっている」と断言する。

根拠として挙げられたのが、CVE(Common Vulnerabilities and Exposures)の年間発行数だ。2024年には、40,009件もの脆弱性が新たに登録されたという。実際に悪用が確認されたのは数%にとどまるといい、すべての脆弱性が即座に“危険”とは言い切れないが、どれがクリティカルかを見極め、優先度をつけて対応する「トリアージ」にかかる負担は年々増しているというのだ。

攻撃者はどこを狙うのか。野溝氏が挙げるのは、「弱いところ」「公開されているところ」、そして「人と関わるところ」の3つだ。

「弱いところ」とは、構成上の不備や放置された脆弱性を含む領域を指す。たとえば、SSHが不要なまま開放されていたり、使われていないソフトウェアがEOL(End of Life)を迎えていたりといったケースだ。こうした“うっかり”は、攻撃者にとっては恰好の入口となる。

さらに、「最大の脆弱性は人間」とも野溝氏は語る。実際、同氏が所属していた企業が情報漏洩の被害に遭った際、その発端はエンジニアが受け取ったフィッシングメールだったという。GitHubのクレデンシャルが奪われ、そこからリポジトリにアクセスされ、大規模な情報漏洩へとつながった。「技術力のある人ほど、自分は大丈夫だと思ってしまう。だからこそ、リスクに鈍感になってしまう」と野溝氏は注意を促す。

また、攻撃は必ずしも外部からとは限らない。内部の人間による不正行為、いわゆる「内部不正」も深刻なリスクだ。信頼を前提に設計されたシステムにおいて、内部からの裏切りは大きな損害をもたらす。

次に、「公開されているところ」もまた見逃せないリスク領域だ。サーバーやシステムは、テスト環境、ステージング環境、開発用インスタンスなどを含めると、思いのほか広くインターネットに露出している。「公開資産はすべて把握できている」と思っていても、他部署や外注先が独自に立てた環境がセキュリティの穴になっていることもある。

たとえば、2022年に発生した「大阪急性期・総合医療センター」のインシデントでは、攻撃の起点は病院ではなく、取引先である給食業者だった。そこからRDP経由で侵入され、病院の電子カルテシステムがダウン。自分たちが守っている“本丸”とは別の場所が突破される――そんな構造的なリスクが存在していたわけだ。

このようなインターネット上に公開された資産の全体像は、「アタックサーフェス」と呼ばれ、それを管理する「アタックサーフェスマネジメント(ASM)」という考え方が、いまセキュリティ界隈でも注目を集めている。

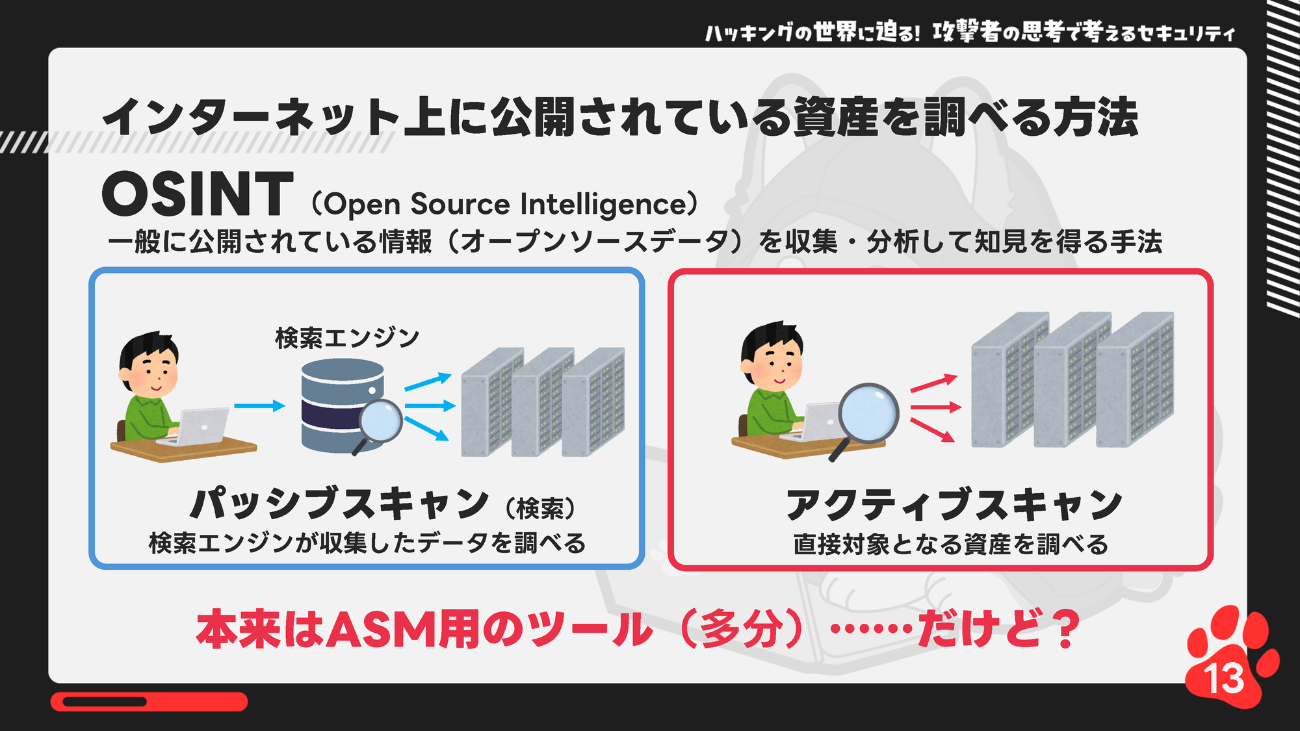

アタックサーフェスを洗い出す手法として用いられるのが「OSINT(オープンソースインテリジェンス)」だ。検索エンジンを使った「パッシブスキャン」や、直接対象を指定してスキャンする「アクティブスキャン」といった手法が存在する。特に後者は、たとえ意図が善意でも、攻撃とみなされる可能性があるため、自分の管理している環境以外への実施は厳禁だ。

こうして「どこが狙われやすいのか」を把握したら、次に知っておきたいのは「どのように攻撃が進むのか」である。

野溝氏が紹介したのは、米国NISTが公開しているガイドライン「SP 800-115」に基づくシンプルなモデルだ。

- 計画(Planning)

- 情報収集(Discovery)

- 攻撃(Attack)

- 報告(Reporting)

この4つを繰り返す、というのが攻撃を考える際の基本スタイルであり、なかでも割合が大きいのは「情報収集」の段階だという。「感覚としては、情報収集が8割、攻撃が2割」と野溝氏は語る。

今回のデモでは、ターゲットを特定し、ポート状況やサービス構成を調べ、WordPressの存在と脆弱なプラグインを突き止め、辞書攻撃を行ってパスワードを割り出し、ログイン――というストーリーが展開された。これを情報収集フェーズと攻撃実行フェーズに分け、それぞれのステップを実演していく。

もちろん、実際の公開サーバーに対してこうした行為を行えば、違法行為となる可能性がある。今回のデモでは「パッシブスキャン」までを公開情報で完結させ、以降の工程はローカル環境で再現するという、合法かつ安全な形が取られた。

さて、ここからはいよいよ“攻撃の実際”を見ていくことになる。映し出されるのは、攻撃者がどのようにしてシステムの中に入り込み、掌握していくのか、そのリアルなプロセスだ。